Management de la Cybersécurité et Gouvernance des Systèmes d’Information (MaCYB)

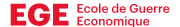

- 29/10/2026

- 12 Mois

- 13700

- Présentiel

MBA Management de la Cybersécurité et Gouvernance des Systèmes d’Information

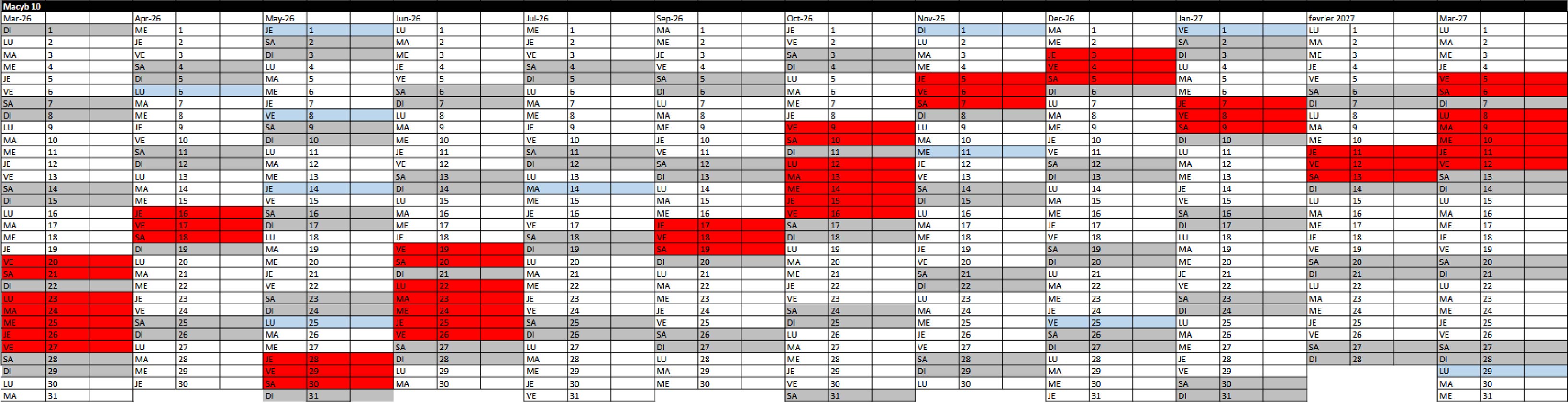

Le lancement du MBA Executif "Management de la Cybersécurité et Gouvernance des Systèmes d’Information - MaCYB" répond à un besoin de spécialisation de l’Ecole de Guerre Economique sur la dimension « cyber » du management de l’information.

Les attaques cyber s'accélèrent et gagnent en sophistication. 80% des entreprises françaises déclarent avoir été victimes d'au moins un incident cyber.

La question n’est plus de savoir si une cyberattaque se produira, mais plutôt quand elle aura lieu, comment elle se déroulera et quelles en seront les répercussions. À tout moment, l’entreprise se trouve confrontée à une crise mettant en jeu sa survie et mettant en difficulté toute une filière économique, voire pouvant conduire à la disparition de petites entreprises, comme l'ont fait remarquer nos auditeurs en management de la cyber dans leur ouvrage Cybersécurité, méthode de gestion de crise paru chez VA Press.

Le cyberespace est aujourd’hui un nouvel échiquier, où l’information, véritable or noir du XXIème siècle, circule avec une célérité sans précédent, redéfinissant les façons d’opérer la puissance et l’influence. Il appartient à chaque acteur, qu’il soit étatique, privé ou individuel, de comprendre le cyberespace et de contribuer à le modeler de manière éthique et responsable afin qu’il devienne une opportunité de bâtir un avenir collaboratif et sécurisé. Extraits du cahier n°10 Cyberespace défis et opportunités

Cette formation continue est une réponse devant l’ampleur de ces enjeux, permettant de comprendre ce qui se joue et, au-delà de l’analyse, d’être à même de contribuer à mettre en place des mécanismes de défense, d’éthique et de régulation.

Public visé :

Professionnels de tous secteurs d’activités en charge ou non de fonction Cyber sécurité, cadres secteurs publics (police, défense…) en reconversion, réserviste ou en activité.

Délivrance de la certification :

La Certification ISO/IEC 27001 ®* PECB est une marque propriétaire de PECB Group Inc. et est utilisée sous licence.

L'ISO / IEC 27001 spécifie les exigences relatives à l’établissement, la mise en œuvre, la mise à jour et l’amélioration continue d’un système de management de la sécurité de l'information dans le contexte d’une organisation. Nous vous proposons de vous certifier à la norme ISO / IEC 27001 ce qui démontrera que vous possédez l'expertise validée pour :

- Mettre en œuvre des politiques et procédures de sécurité de l'information au sein des organisations

- Soutenir le processus d'intégration du Système de management de la sécurité de l'information dans les processus de l'organisation et vous assurer que les résultats escomptés sont atteints.

- Auditer le Système de management de la sécurité de l'information d’une organisation

La méthode EBIOS Risk Management

Programme des cours - 2026/2027

La formation MBA Management de la Cybersécurité et Gouvernance des Systèmes d’Information est d'une durée de 392 heures (cours et TD).

Elle se décompose en 7 modules d’enseignement et des calendriers adaptés pour chaque activité professionnelle.

Modalités d'enseignement :

Synchrone, 100% présentiel

Méthodes pédagogiques :

Méthode magistrale et expérientielle

Modalités d’évaluation :

La plupart du temps, l'évaluation des différents cours dispensés est formative, continue et interactive.

En contrôle continue et en fin d’année la présentation de dossiers (exercices individuels ou collectifs, détaillés ci-dessous) donne lieu à des évaluations sommatives sous forme de mises en situation professionnelle reconstituée et épreuves écrites individuelles.

Le rendu de tous les livrables (collectifs ou individuels) est obligatoire. La non-délivrance est éliminatoire. Tout apprenant n’ayant pas obtenu la moyenne générale de 10/20 sera convoqué à la session de rattrapage. .

- Elaborer des recommandations stratégiques basées sur l'analyse d’un environnement complexe

- rédiger une étude de contexte sous forme de synthèse de compréhension d’un environnement spécifique.

- rédiger une note de cadrage intégrant l’analyse des besoins des parties prenantes, les objectifs prioritaires et les ressources à mobiliser

- réaliser un effet final recherché (EFR) à destination du donneur d’ordre

- produire une cartographie d’un environnement spécifique - Mettre en place une veille stratégique basée sur une collecte d’informations

- réaliser un plan de veille en fonction de la problématique posée sur les médias adaptés (web, réseaux sociaux…)

- rédiger une synthèse des informations collectées par la veille mise en place. - Etablir des scénarios prospectifs par l’analyse stratégique des informations collectée

- rédiger un dossier d’analyse intégrant des recommandations

- rédiger un rapport d’honorabilité (Due Diligence)

- élaborer une présentation visuelle, accessible et argumentée. - Anticiper les risques numériques et mener une stratégie en cybersécurité

- réaliser un audit de cybersécurité avec restitution des résultats

- élaborer un plan de continuité d’activité (PCA/PRA)

- rédiger une note de cadrage pour la mise en place d’un Système de Management de la Sécurité de l’Information (SMSI) - Evaluation individuelle sur la méthode EBIOS Risk Manager

- évaluation écrite individuelle sur 25 questions ouvertes

La Certification ISO/IEC 27001 est proposée au sein du programme mais ne fait pas partie des modalités d’évaluation obligatoires pour valider le MBA.

Management sécurité opérationnelle | LASMAN | Denis |

| Architecture réseaux et sécurité | LASMAN | Denis |

| Gestion opérationnelle d'une équipe cyber | LASMAN | Denis |

| Renseignement sur les menaces cyber (CTI) | SARP | Mael |

| Modèle cyber-étatique militaro-centré | BOURRA | Dominique |

| Cyberdéfense-cyberpuissance | GOLDSTEIN | Guy-Philippe |

Grands principes et fondamentaux du RGPD (Alexandre Mandil)

La souveraineté numérique dans le cyber espace (Alexandre Mandil)

Le Droit pénal de la cybersécurité (Alexandre Mandil)

Gouvernance cyber | Anne | Doré |

| Audit d'un SI : typologie / organisation / livrables | Laurent | Barrat |

| Gestion de crise | Patrick | Cansell |

| Mise en place d'un PRA / PCA | Olivier | Velin |

| -Lutte contre la Fraude et le blanchiment | Stéphane | Mortier |

| -Les enjeux du numérique en Europe | Mathilde | Fiquet |

| -EBIOS Risk Manager | Fabien | Renaudin |

| ISO27001 | BOURRA | Dominique |

| Cartographie des risques | NANTIER | William |

| Cryptographie | LEGER-DERVILLE | Benoit |

| Les enjeux IA-IE | MEYER | Thiébaut |

| Fondamentaux de l'IE | DE BISSCHOP | Charles |

| OSINT | HUOT de Saint Albin | Artus |

| GENUS (travail collaboratif) Stage de cohésion en extérieur : travail sur les postures individuelles et collectives en situation de crise, définition d’une méthode de travail collaborative, mise en place d’une dynamique collective (Société Génus) | Pech | Michel |

| Mise en place d'une veille | FROSSARD | Fabrice |

| Méthodologie IE | LEPAGE | Xavier |

| Risques interculturels | PELLETIER | Benjamin |

-Taxonomie des événements numériques : réponses aux incidents, connaissance de la menace, gestion de crise cyber (Hervé Barrielle)

-Sécurité défensive et cyber résilience et gestion de crise cyber (Olivier Caleff)

-Cloud et sécurisation (Olivier Caleff)

-DNS (Olivier Caleff)

-Forensics dans le monde de l’entreprise : enjeux techniques et réglementaires (Argit Janaqi

-Manager la sûreté à l’international et cartographie des risques : sûreté des collaborateurs (Vincent Barbé)

-Analyse de l’information et prospective : savoir mettre en place, optimiser le travail d’analystes du renseignement et traiter des sujets de prospective (Olivier Laurent)